Produktöversikt

Produktöversikt

Globala situationsanpassad presentation: med omfattande situationsuppfattning, tillgångssituationsuppfattning, varningssituationsuppfattning, hotsituationsuppfattning fyra moduler, omfattande visualisering av information. Datavisningsformer och gränssnittslayout kan anpassas till fokus för att ge användaren en tydlig översikt över säkerhetssituationen.

Funktioner

Funktioner

Individualisering av den globala situationen:Med omfattande situationsuppfattning, tillgångssituationsuppfattning, varningssituationsuppfattning och hotsituationsuppfattning fyra moduler, fullständig visualisering av information. Datavisningsformer och gränssnittslayout kan anpassas till fokus för att ge användaren en tydlig översikt över säkerhetssituationen.

Individualisering av den globala situationen:Med omfattande situationsuppfattning, tillgångssituationsuppfattning, varningssituationsuppfattning och hotsituationsuppfattning fyra moduler, fullständig visualisering av information. Datavisningsformer och gränssnittslayout kan anpassas till fokus för att ge användaren en tydlig översikt över säkerhetssituationen.

Förvaltning av industriella tillgångar:För olika typer av tillgångar i den industriella tillgångshanteringsmiljön, enhetlig förvaltning, visa detaljer om icke-förvaltade tillgångar, hantera tillgångsstatus, samtidigt kan tillgångarna grupperas för att underlätta olika användare att hitta och hantera tillgångar; Genom upptäckt av tillgångsnätverk kombinerar tillgångar från samma nätverkssegment för att göra det enklare att upptäcka, hitta och lokalisera tillgångar.

Förvaltning av industriella tillgångar:För olika typer av tillgångar i den industriella tillgångshanteringsmiljön, enhetlig förvaltning, visa detaljer om icke-förvaltade tillgångar, hantera tillgångsstatus, samtidigt kan tillgångarna grupperas för att underlätta olika användare att hitta och hantera tillgångar; Genom upptäckt av tillgångsnätverk kombinerar tillgångar från samma nätverkssegment för att göra det enklare att upptäcka, hitta och lokalisera tillgångar.

Värdinformationskontroll:Stöd för att visa grundläggande information om CPU-utnyttjande, minnesutnyttjande, diskutnyttjande, programvarulistor, patchlistor och processlistor.

Värdinformationskontroll:Stöd för att visa grundläggande information om CPU-utnyttjande, minnesutnyttjande, diskutnyttjande, programvarulistor, patchlistor och processlistor.

Hantering av baslinjen:Kontrollera konfigurationskraven för operativstationer, ingenjörstationer, servrar, mellanprogram och nätverksutrustning, tillhandahålla sårbarhetsdata för riskbedömning och informera användare om avvikelser.

Hantering av baslinjen:Kontrollera konfigurationskraven för operativstationer, ingenjörstationer, servrar, mellanprogram och nätverksutrustning, tillhandahålla sårbarhetsdata för riskbedömning och informera användare om avvikelser.

Perfekt kompatibel med industrinätverk:Genom kontinuerlig forskning och utveckling och investeringar inom industriell cybersäkerhet är det kompatibelt med de allra flesta av produktionsutrustningen, nätverksutrustningen och säkerhetsutrustningen i den vanliga industriella miljön.

Perfekt kompatibel med industrinätverk:Genom kontinuerlig forskning och utveckling och investeringar inom industriell cybersäkerhet är det kompatibelt med de allra flesta av produktionsutrustningen, nätverksutrustningen och säkerhetsutrustningen i den vanliga industriella miljön.

Återställning av angreppsbeteende retroaktivt:Upptäck aktuella cyberattacker genom spårning i realtid, koppla in information om attacktiden, källan IP, målet IP, attacktypen, attackmetoden och attackruten, övervaka attackernas nuvarande attack i realtid och återställa attacksvägen.

Återställning av angreppsbeteende retroaktivt:Upptäck aktuella cyberattacker genom spårning i realtid, koppla in information om attacktiden, källan IP, målet IP, attacktypen, attackmetoden och attackruten, övervaka attackernas nuvarande attack i realtid och återställa attacksvägen.

Intelligent associeringsanalys av hot:Varna snabbt om säkerhetsrisker för nätverk genom att koppla ihop data från tredjepartsleverantörer av hotunderrättelse för att associera hotunderrättelse som skadliga IP-adresser, domännamn och webbadresser.

Intelligent associeringsanalys av hot:Varna snabbt om säkerhetsrisker för nätverk genom att koppla ihop data från tredjepartsleverantörer av hotunderrättelse för att associera hotunderrättelse som skadliga IP-adresser, domännamn och webbadresser.

Fullständig uppfattning av okända hot:Omfattande utvärdering av säkerhetssituationen över hela nätet genom olika säkerhetsegenskaper som cyberattacker, spridning av skadlig kod, sårbarhetsfördelning och viktiga systemrisker. Analysera rapporterade data med hjälp av tekniker som deep mining för att identifiera okända säkerhetshot genom att extrahera ovanliga beteendeegenskaper och jämföra dem med de ursprungliga loggarna.

Fullständig uppfattning av okända hot:Omfattande utvärdering av säkerhetssituationen över hela nätet genom olika säkerhetsegenskaper som cyberattacker, spridning av skadlig kod, sårbarhetsfördelning och viktiga systemrisker. Analysera rapporterade data med hjälp av tekniker som deep mining för att identifiera okända säkerhetshot genom att extrahera ovanliga beteendeegenskaper och jämföra dem med de ursprungliga loggarna.

Det industriella fingeravtrycksbiblioteket omfattar:Inbyggda fingeravtryck av nästan 1 000 industristyrda enheter från mer än 200 tillverkare som Siemens, Schneider och Honeywell.

Det industriella fingeravtrycksbiblioteket omfattar:Inbyggda fingeravtryck av nästan 1 000 industristyrda enheter från mer än 200 tillverkare som Siemens, Schneider och Honeywell.

Kundens värde

Kundens värde

Input-output-förhållandet är framstående:Snabbt bygga situationsuppfattningsplattformen med låg kostnad och låg personal i förväg, senare smidigt skala och uppgradera för att kontinuerligt förbättra datakvaliteten, analysförmågan och forskningseffektiviteten.

Input-output-förhållandet är framstående:Snabbt bygga situationsuppfattningsplattformen med låg kostnad och låg personal i förväg, senare smidigt skala och uppgradera för att kontinuerligt förbättra datakvaliteten, analysförmågan och forskningseffektiviteten.

Plattform för säkerhet:Den enskilda individens analytiska processer och erfarenheter kan gradvis härdas till plattformsanalysregler som stärker organisationer och team.

Plattform för säkerhet:Den enskilda individens analytiska processer och erfarenheter kan gradvis härdas till plattformsanalysregler som stärker organisationer och team.

Effektiv vägledning och utvärdering av säkerhetsarbetet:Dynamisk dataanalys baserad på hot och tillgångar för att ge tydlig vägledning för aktuella säkerhetsprioriteringar och kontinuerlig spårning för att utvärdera effektiviteten och trenderna i säkerhetsarbetet.

Effektiv vägledning och utvärdering av säkerhetsarbetet:Dynamisk dataanalys baserad på hot och tillgångar för att ge tydlig vägledning för aktuella säkerhetsprioriteringar och kontinuerlig spårning för att utvärdera effektiviteten och trenderna i säkerhetsarbetet.

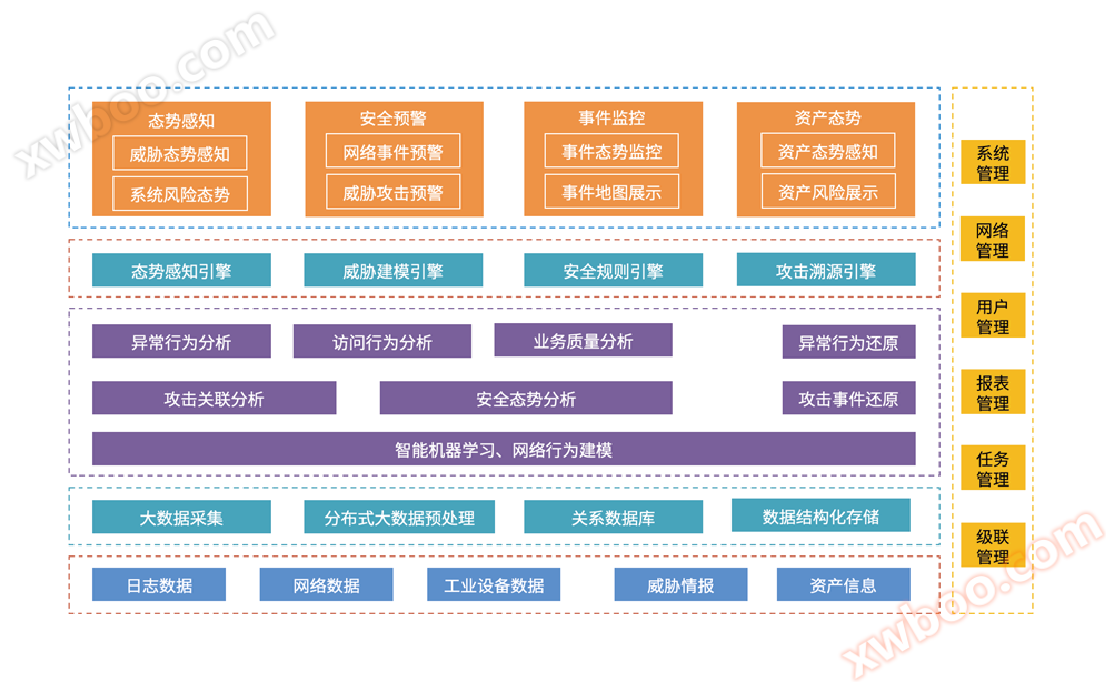

Plattformsarkitektur

Plattformsarkitektur